如何在 VPS 和独立服务器上禁用 SSLV3

在数字化世界中,保护服务器安全比以往任何时候都更加重要。加强服务器安全的关键一步是禁用 SSLV3。该过时协议存在众所周知的安全漏洞,可能导致数据泄露。本文将引导您在 VPS 和独立服务器上禁用 SSLV3,从而确保服务器更加安全。

- 为什么禁用 SSLV3 对安全至关重要

- 在 VPS 和独立服务器上禁用 SSLV3 的步骤

- 摘要

为什么禁用 SSLV3 对安全至关重要

在正式进入技术操作前,先了解 SSLV3 的风险非常必要。SSLV3 是一项已知存在安全缺陷的旧协议,容易受到如 POODLE 攻击的影响。攻击者可借此截获并篡改加密通信,从而危及您的数据。通过禁用 SSLV3 并升级到更安全的协议(如 TLS 1.2 或 TLS 1.3),您可以大幅降低此类攻击发生的可能性。

在 VPS 和独立服务器上禁用 SSLV3 的步骤

- 打开 Apache 设置

- 更改 SSL Cipher Suite 和协议设置

- 测试配置

打开 Apache 设置

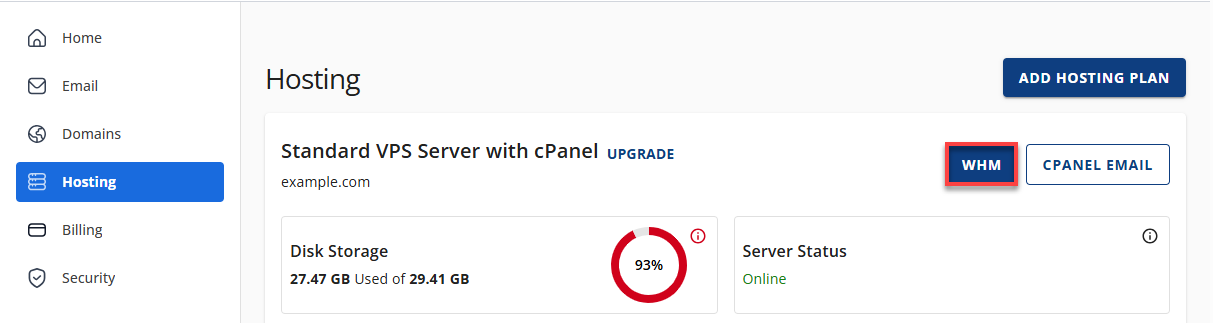

- 登录到您的 Bluehost 帐户管理器。

- 在左侧菜单中点击 Hosting。

- 在托管详情页面,点击 WHM 按钮。

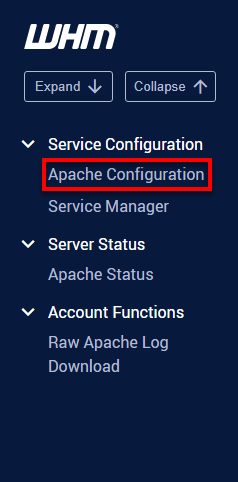

- 在 WHM 左上角搜索栏中输入 Apache,然后点击 Apache Configuration。

更改 SSL Cipher Suite 和协议设置

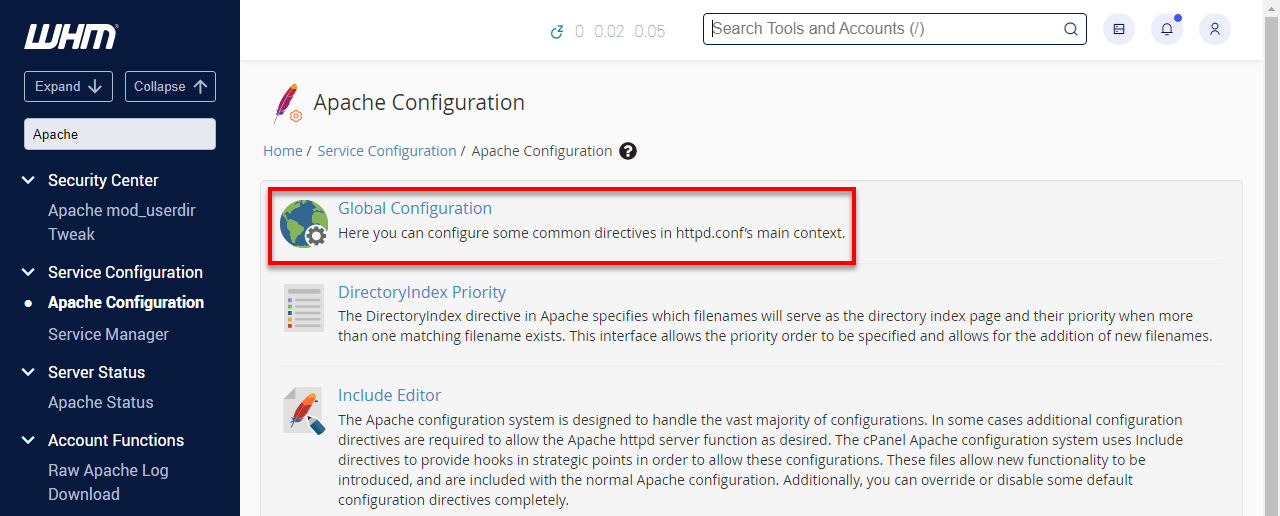

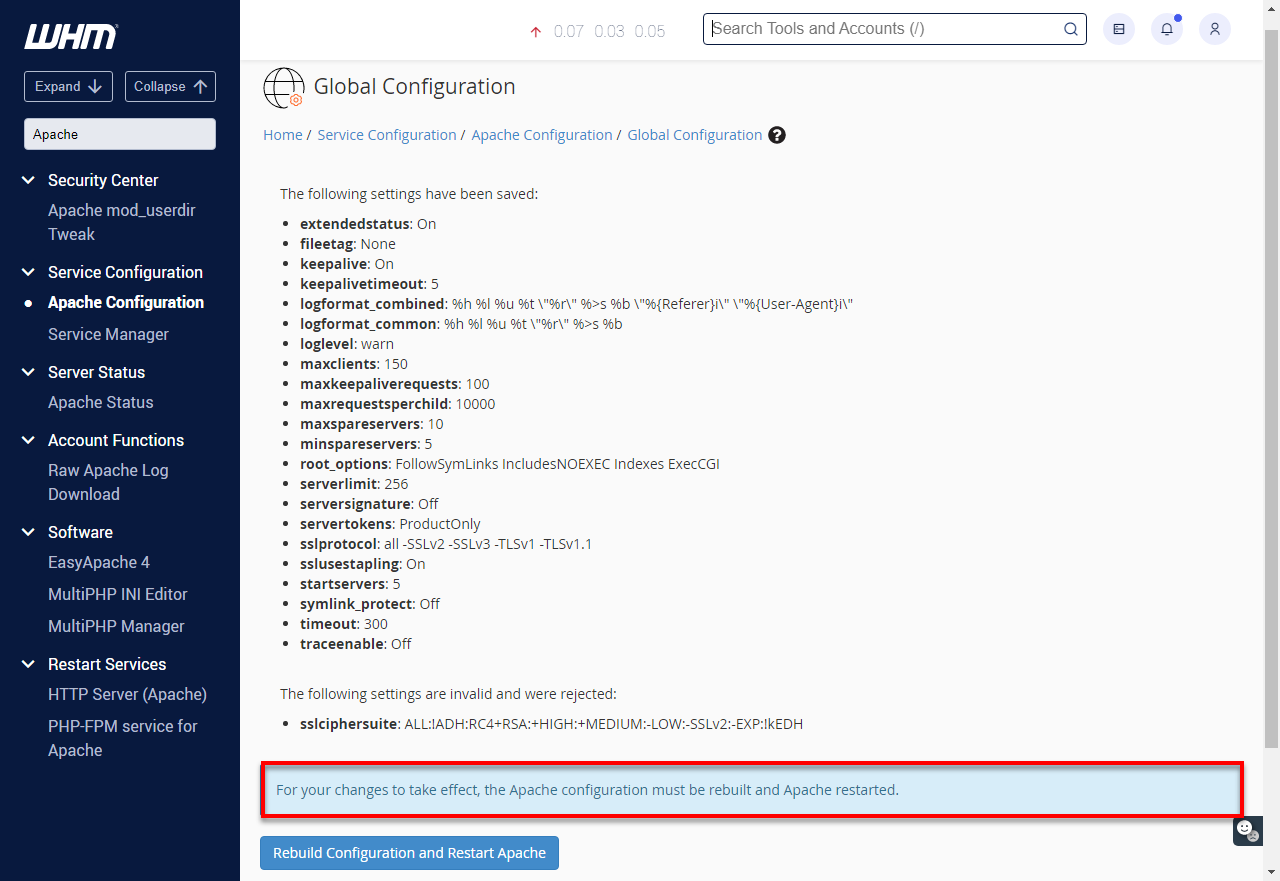

- 在 Apache Configuration 页面,点击 Global Configuration。

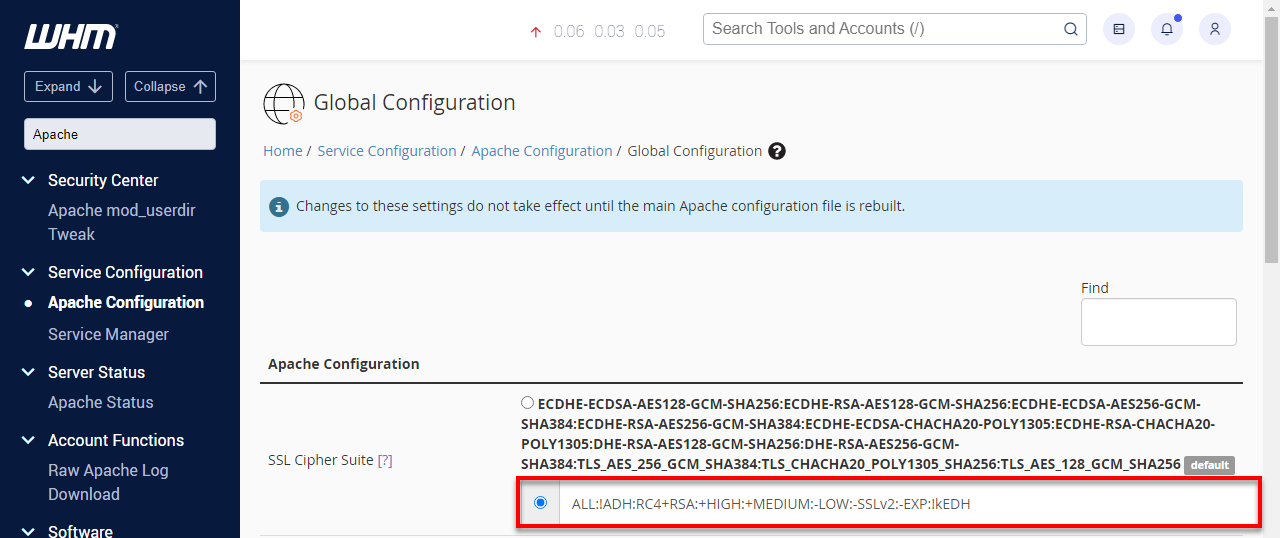

- 在 SSL Cipher Suite 下选择第二个选项,然后复制并粘贴以下配置:

ALL:!ADH:RC4+RSA:+HIGH:+MEDIUM:-LOW:-SSLv2:-EXP:!kEDH

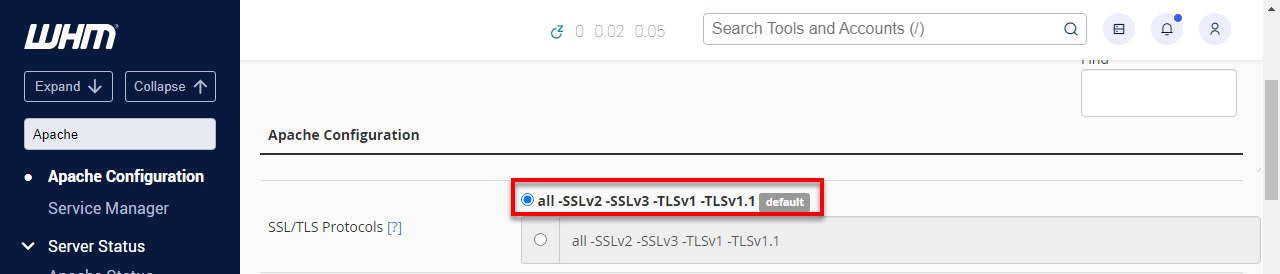

- 在 SSL/TLS Protocols 下,确保默认设置为:All -SSLv2 -SSLv3。

- 滚动到页面底部,点击 Save。

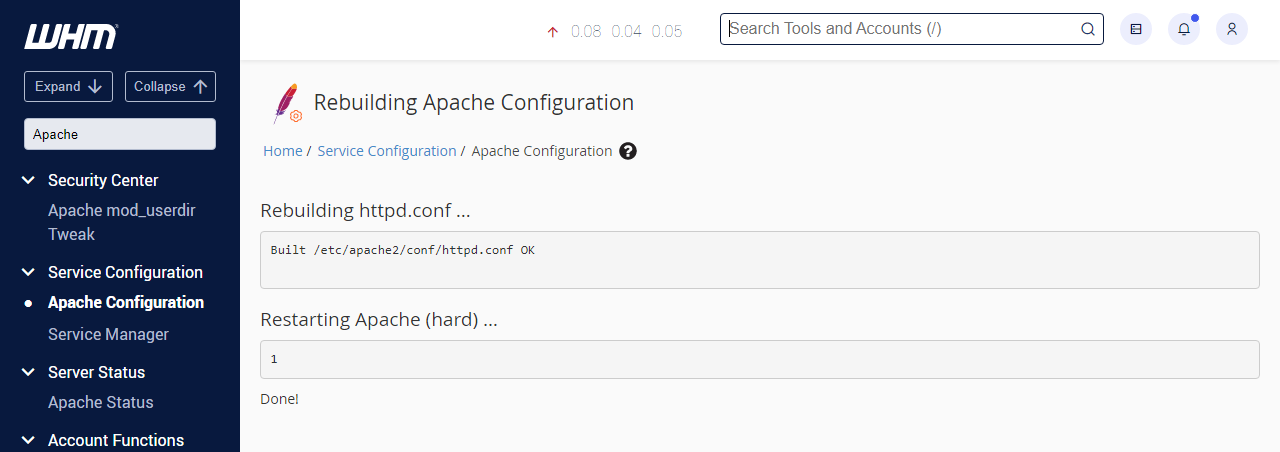

- 接着点击 Rebuild Configuration and Restart Apache 以应用更改。

测试配置

在禁用 SSLV3 后,需测试配置以确保其已成功禁用。运行以下命令进行检查:

curl -IL --sslv3 https://domain.com

将 domain.com 替换为您的网站域名。

如果 SSLV3 已成功禁用,您将看到类似如下的错误信息:

curl: (35) error:14094410:SSL routines:SSL3_READ_BYTES:sslV3 alert handshake failure

这表明服务器已不再支持 SSLV3。

在某些情况下,您可能需要在 .htaccess 文件中添加以下行,以防止 URL 重定向问题:

Options +FollowSymLinks

摘要

在 VPS 和独立服务器上禁用 SSLV3 对防止安全漏洞至关重要。按照以上步骤,您已更新服务器上的 Apache 设置,有效提升了服务器的安全防护能力。通过禁用过时协议(如 SSLV3)并升级到 TLS 1.2 或 TLS 1.3,可更好地保护敏感信息。

欲了解更多 SSL/TLS 配置或其他服务器加固实践,请查看我们其他关于 SSL/TLS 安全和 VPS/独立服务器安全最佳实践的文章。

- 更改 PHP 版本

- EasyApache

- 设置 SSL 证书